(Foto: Reprodução)

O ciberataque que atingiu diversos países nesta sexta-feira (12) é sem precedentes e exigirá investigação internacional para a identificação dos culpados, informa a Europol, o serviço europeu de polícia.

A onda de ataques atingiu quase uma centena de países em todo o mundo, afetando o funcionamento de muitas empresas e organizações, como hospitais britânicos, a gigante espanhola Telefónica e a empresa francesa Renault. No Brasil, empresas e órgãos públicos de 14 estados mais o Distrito Federal também foram afetados.

"O ataque é de um nível sem precedentes e exigirá uma complexa investigação internacional para identificar os culpados", afirmou em um comunicado a Europol.

Dezenas de milhares de computadores de uma centena de países, entre eles Rússia, Espanha, México e Itália, foram infectados na sexta por um vírus "ransonware", explorando uma falha nos sistemas Windows, exposta em documentos vazados da Agência Nacional de Segurança dos Estados Unidos (NSA).

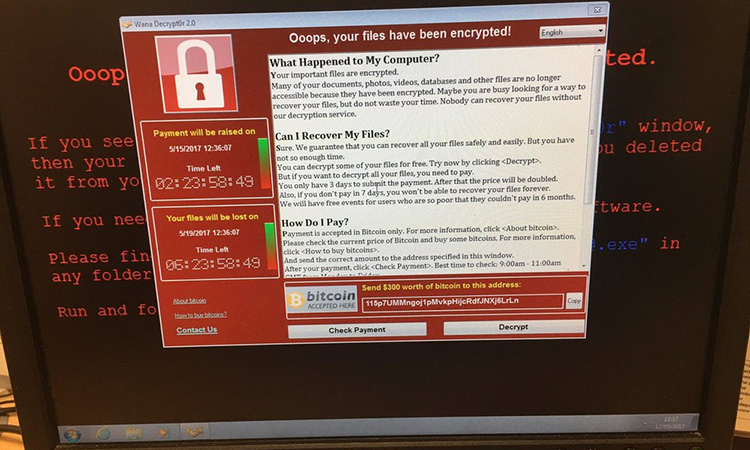

Os ataques usam vírus de resgate, que inutilizam o sistema ou seus dados até que seja paga uma quantia em dinheiro - entre US$ 300 e US$ 600 em Bitcoins, segundo o grupo russo de segurança Kaspersky Lab. Ou seja, eles "sequestram" o acesso aos dados e pedem uma recompensa.

Veja perguntas e respostas sobre o ciberataque que afetou mais de 70 países

Empresas afetadas em todo o mundo

No Brasil, os ciberataques levaram várias empresas e órgãos públicos a tiraram sites do ar e desligarem seus computadores:

- Petrobras

- Instituto Nacional do Seguro Social (INSS) em todo o Brasil

- Tribunais da Justiça de São Paulo, Sergipe, Roraima, Amapá, Rio Grande do Sul, Mato Grosso do Sul, Minas Gerais, Rio Grande do Norte, Piauí, Bahia e Santa Catarina

- Ministério Público de São Paulo

- Itamaraty

- Instituto Brasileiro de Geografia e Estatística (IBGE)

De acordo com o Gabinete de Segurança Institucional (GSI) da presidência, as invasões ocorreram em grande quantidade no país por meio de e-mails com arquivos infectados. Segundo o GSI, "não há registros e evidências de que a estrutura de arquivos dos órgãos da Administração Pública Federal (APF) tenha sido afetada".

O Serviço Público de Saúde britânico (NHS), quinto empregador do mundo, com 1,7 milhão de trabalhadores, foi a principal vítima no Reino Unido. O gigante americano do correio privado FedEx, o ministério do Interior russo e o construtor de automóveis francês Renault - que suspendeu sua produção em várias fábricas da França "para evitar a propagação do vírus" - indicaram neste sábado à AFP que também foram hackeados.

A companhia ferroviária pública alemã também está envolvida. Embora os painéis das estações tenham sido hackeados, a Deutsche Bahn certificou que o ataque não teve nenhum impacto no tráfego.

Segundo a Kaspersky, a Rússia foi o país mais atingido pelos ataques. Os meios de comunicação russos afirmam que vários ministérios, assim como o banco Sberbank, também foram atacados.

O centro de monitoramento do Banco Central russo IT "detectou uma distribuição em massa do software daninho do primeiro e segundo tipo", revela um comunicado do Banco Central citado pelas agências de notícias russas.

As autoridades americanas e britânicas aconselharam os particulares, as empresas e organizações afetadas a não pagarem os hackers, que exigem um resgate para desbloquear os computadores infectados.

"Recebemos múltiplos informes de contágios pelo vírus 'ransonware'", escreveu o ministério americano de Segurança Interior em um comunicado. "Particulares e organizações foram alertados a não pagar o resgate, já que este não garante que o acesso aos dados será restaurado".

Ataque cibernético desta sexta foi “evento sem precedentes”, diz Europol

'Grande campanha'

Este conjunto de ataques informáticos de envergadura mundial provocou inquietação entre os especialistas em segurança. O ex-hacker espanhol Chema Alonso, responsável pela cibersegurança da Telefónica - outro grupo afetado pelo ataque - declarou neste sábado em seu blog que "o ruído midiático que este 'ransonware' produz não teve muito impacto real", já que "é possível ver na carteira bitcoin utilizada que o número de transações" é fraco.

A Forcepoint Security Labs, outra empresa do setor, afirmou, por sua vez, que "uma campanha maior de difusão de e-mails infectados" está sendo realizada, com o envio de 5 milhões de e-mails por hora para divulgar um malware chamado WCry, WannaCry, WanaCrypt0r, WannaCrypt ou Wana Decrypt0r.

O NHS britânico tentou neste sábado tranquilizar seus pacientes, mas muitos deles temem um risco de desordem, sobretudo nas urgências médicas, já que o sistema de Saúde Pública, austero, já estava à beira da ruptura.

"Cerca de 45 estabelecimentos" do Serviço de Saúde Pública foram infectados, indicou neste sábado a ministra britânica do Interior, Amber Rudd, na BBC. Muitos deles foram obrigados a cancelar ou adiar as intervenções médicas.

Rudd acrescentou que "não houve um acesso malévolo aos dados dos pacientes". No entanto, começa a aumentar a pressão sobre o governo conservador a poucas semanas das eleições legislativas de 8 de junho. O Executivo foi acusado de não ter ouvido os sinais de alerta que advertiam para estes ataques, já que a estrutura informática do NHS é especialmente antiga.

Como é o ataque

Os vírus de resgate são pragas digitais que embaralham os arquivos no computador usando uma chave de criptografia. Os criminosos exigem que a vítima pague um determinado valor para receber a chave capaz de retornar os arquivos ao seu estado original.

Quem não possui cópias de segurança dos dados e precisa recuperar a informação se vê obrigado a pagar o resgate, incentivando a continuação do golpe.

O jornal "The New York Times" diz que os ataques podem ter usado uma ferramenta que foi roubada da NSA, a agência de segurança nacional dos EUA. O vírus que se espalhou é o Wanna Decryptor, variante do ransomware WannaCry, diz o jornal.

Segundo a Kaspersky, o vírus se espalha por meio de uma brecha no Windows, que a Microsoft diz ter corrigido em 14 de março. Mas usuários que não atualizaram os sistemas podem ter ficado vulneráveis.

A falha afeta as versões Vista, Server 2008, 7, Server 2008 R2, 8.1, Server 2012, Server 2012 R2, RT 8.1, 10 e Server 2016 do Windows.

Fonte: G1